A diretiva NIS2 já não é algo que está para chegar. Já está aqui. Milhares de empresas e fornecedores em Portugal têm de se adaptar a requisitos de cibersegurança muito mais exigentes para proteger os seus sistemas e evitar possíveis sanções.

O problema é que enfrentar o texto legal nem sempre é simples. Para muitos responsáveis de TI ou diretores, passar da teoria à prática pode tornar-se confuso.

Por isso, vamos simplificar. A seguir, encontrará uma checklist NIS2 clara e prática. Inclui as 10 medidas-chave exigidas pela diretiva (baseadas no seu Artigo 21) explicadas passo a passo, para que possa avaliar a sua empresa, detetar falhas e começar a cumprir desde hoje mesmo.

Resumo da checklist: as 10 medidas do Artigo 21 (NIS2)

| Nº | Área de Segurança | O que deve ter pronto? |

| 1 | Análise de riscos e políticas |

Inventário de ativos, mapa de riscos atualizado e política de segurança oficial.

|

| 2 | Resposta a incidentes |

Plano de resposta, funções/comité de crise definidos e protocolo rigoroso de notificação (24h/72h/1 mês).

|

| 3 | Continuidade do negócio |

Plano de continuidade manual/limitado, cópias de segurança imutáveis e plano de recuperação de desastres.

|

| 4 | Cadeia de abastecimento |

Inventário de fornecedores críticos, avaliação de segurança de terceiros e cláusulas contratuais.

|

| 5 | Desenvolvimento e manutenção |

Processo de gestão de patches/vulnerabilidades, política de aquisição segura e desenvolvimento seguro.

|

| 6 | Avaliação de eficácia |

Auditorias periódicas, testes de intrusão (pentesting) e métricas de segurança para a direção.

|

| 7 | Higiene cibernética e formação |

Planos de formação contínua, simulações de phishing e manual de boas práticas diárias.

|

| 8 | Criptografia e encriptação |

Encriptação de dados armazenados (em repouso), encriptação de dados em trânsito e gestão segura de chaves.

|

| 9 | RH e controlo de acessos |

Política rigorosa de admissões/saídas (onboarding/offboarding), princípio de privilégio mínimo e gestão de ativos.

|

| 10 | Autenticação e comunicações |

Autenticação multifator (MFA) obrigatória, comunicações internas encriptadas e canais de emergência alternativos.

|

1. Políticas de análise de riscos e segurança da informação

O primeiro passo para cumprir a NIS2 é conhecer as ameaças que enfrenta. A diretiva exige que a cibersegurança deixe de ser algo improvisado e passe a estar formalmente organizada. Não basta instalar ferramentas de proteção; também precisa de ter claro o que está a proteger e sob que normas. Para dar este ponto como concluído na sua checklist, certifique-se de ter o seguinte:

-

Inventário de ativos: conhecer exatamente que hardware, software, sistemas e dados críticos a empresa gere. Se não sabe o que tem, não o pode proteger.

-

Análise de riscos periódica: contar com um mapa atualizado que identifique as vulnerabilidades dos seus sistemas e avalie o impacto real de um ciberataque nas operações do negócio.

-

Política de segurança da informação: um documento oficial aprovado pela direção que defina as normas e procedimentos para gerir e proteger a informação no dia a dia da organização.

Exemplo prático

Pense numa empresa média de produção e distribuição de bens alimentares em Portugal, um setor que a diretiva considera obrigatório. Ao rever o seu inventário, identificam que o sistema industrial SCADA, encarregue de controlar as temperaturas das câmaras frigoríficas, é o seu ativo mais crítico.

A análise de riscos mostra que, se um ransomware afetasse esses sensores, a cadeia de frio seria quebrada, perder-se-iam toneladas de produto e a cadeia de abastecimento seria interrompida. Para o evitar, a direção aprova uma política de segurança oficial que obriga a isolar a rede da maquinaria, de modo que não esteja ligada ao Wi-Fi dos escritórios, e proíbe a utilização de pens USB nos equipamentos da fábrica.

2. Protocolos de gestão e resposta a incidentes

Sofrer um ciberataque já não é apenas um problema técnico. Com a NIS2 é também uma questão legal com prazos muito claros. Quando ocorre um incidente grave não há margem para improvisar. A diretiva exige que tenha definido como atuar desde o primeiro momento, quem lidera a resposta e a quem deve informar. Para dar este ponto como concluído, a sua organização deverá contar com o seguinte:

-

Plano de resposta a incidentes: um documento prático que detalhe passo a passo como detetar, conter, analisar e resolver uma ameaça. Por exemplo, isolar equipamentos infetados por ransomware desde o primeiro momento.

-

Funções definidas e comité de crise: deve ficar claro quem toma as decisões-chave a nível de negócio e quem se encarrega da resposta técnica, quer seja uma equipa interna ou um fornecedor externo.

-

Protocolo de notificação: aqui está uma das grandes mudanças da NIS2. Não pode ocultar um incidente. Precisa de um procedimento claro para notificar o Centro Nacional de Cibersegurança (CNCS) dentro dos prazos estabelecidos:

-

Nas primeiras 24 horas, é enviado um alerta precoce desde que o incidente é detetado.

-

Num máximo de 72 horas, realiza-se a notificação formal com uma primeira avaliação do impacto.

-

No prazo de 1 mês, é apresentado um relatório completo com o que ocorreu e as medidas aplicadas.

-

Exemplo prático

Imagine uma rede de hospitais regionais em Portugal, dentro do setor da saúde, considerado Entidade Essencial. Numa sexta-feira de madrugada, um malware bloqueia o acesso ao sistema de processos clínicos nas urgências.

Seguindo o seu plano de resposta, a equipa técnica atua de imediato e isola os servidores afetados para evitar que a infeção se propague a outros centros.

Em vez de tentar geri-lo em silêncio, o responsável de conformidade ativa o protocolo. Antes que passem 24 horas, envia um alerta precoce ao CNCS (através do CERT.PT). Em menos de 72 horas, enquanto os sistemas já estão a recuperar, realizam a notificação formal com uma primeira avaliação e confirmam que o atendimento aos doentes não foi gravemente afetado.

Graças a uma resposta rápida e transparente, não só controlam o incidente, como também evitam as sanções que a lei portuguesa prevê em casos de ocultação.

3. Continuidade do negócio, cópias de segurança e gestão de crises

A cibersegurança total não existe. Mais cedo ou mais tarde, um ataque ou uma falha grave pode superar as defesas. A diretiva NIS2 parte desta ideia e foca-se em algo fundamental: que a sua empresa seja capaz de continuar a funcionar, proteger o que é crítico e recuperar rapidamente sem depender de pagar aos atacantes. Para dar este ponto como cumprido na sua checklist, deverá contar com o seguinte:

-

Plano de continuidade de negócio: define como vai operar a empresa quando os sistemas falharem. Inclui cenários em que seja necessário trabalhar de forma manual ou com serviços limitados enquanto o incidente é resolvido.

-

Cópias de segurança imutáveis: não basta fazer backups. Devem estar isolados da rede principal e protegidos para que não possam ser modificados nem encriptados em caso de ataque.

-

Plano de recuperação de desastres: um guia técnico claro para restaurar sistemas e dados a partir das cópias de segurança e voltar à normalidade o mais rapidamente possível.

Exemplo prático

Imagine uma empresa de gestão e abastecimento de água, considerada Entidade Essencial. Um ciberataque deixa fora de serviço os seus servidores centrais.

Graças ao seu plano de continuidade, os operários sabem como passar para um controlo manual das válvulas e o abastecimento à cidade não é interrompido. Ao mesmo tempo, a equipa de TI põe em marcha o plano de recuperação. Verificam que as cópias de segurança, armazenadas fora da rede, não foram afetadas e começam a restaurar os sistemas.

Em menos de 48 horas a empresa volta a operar com normalidade. Não foi necessário pagar aos atacantes e o serviço à população foi mantido a todo o momento.

4. Segurança na cadeia de abastecimento

Esta é uma das mudanças mais importantes da NIS2. Não serve de muito proteger a sua empresa se os fornecedores com quem trabalha são o ponto fraco. A regulamentação amplia o foco e obriga a ter em conta os riscos que são introduzidos por terceiros, desde o seu fornecedor de cloud até qualquer empresa externa com acesso aos seus sistemas. Para cumprir este requisito, precisa de ter controlados estes pontos:

-

Inventário de fornecedores críticos: identificar que empresas externas têm acesso aos seus sistemas, redes ou dados sensíveis.

-

Avaliação de riscos de terceiros: pedir aos fornecedores que demonstrem o seu nível de cibersegurança antes de contratar ou renovar. Pode ser feito através de questionários, auditorias ou exigindo certificações como a ISO 27001.

-

Cláusulas contratuais de segurança: incluir nos contratos obrigações claras. Por exemplo, que o fornecedor tenha de notificar incidentes num prazo concreto ou que garanta medidas como a encriptação da informação.

Exemplo prático

Imagine uma grande empresa de gestão de resíduos em Portugal, considerada Entidade Importante. Utiliza um software externo para otimizar as rotas de recolha dos seus camiões.

Ao adaptar-se à NIS2, a equipa de compras juntamente com a direção revê a sua política. Antes de renovar o contrato, exige ao fornecedor que demonstre que realiza testes de segurança de forma periódica na sua plataforma.

Além disso, acrescentam uma cláusula que obriga o fornecedor a notificar qualquer falha de segurança que sofra em menos de 12 horas. Se não cumprir estes requisitos, a empresa decide não renovar o contrato e procura uma alternativa mais segura no mercado.

5. Segurança na aquisição, desenvolvimento e manutenção

A segurança não pode ser adicionada no final como um penso rápido. Tem de estar presente desde o início. A NIS2 insiste nesta abordagem e exige aplicar controlos de cibersegurança cada vez que compra tecnologia, desenvolve software ou atualiza os seus sistemas. Para cumprir este ponto, a organização deverá assegurar o seguinte:

-

Gestão de vulnerabilidades e patches: contar com um processo claro para aplicar atualizações críticas o mais rapidamente possível. Quer seja automatizado ou planeado, o objetivo é evitar que as falhas conhecidas se tornem numa porta de entrada para os atacantes.

-

Políticas de aquisição segura: antes de incorporar qualquer equipamento ou software, a equipa de TI deve verificar se este cumpre os requisitos mínimos de segurança. Por exemplo, que não inclua palavras-passe por defeito que não se possam alterar ou configurações inseguras de fábrica.

-

Desenvolvimento seguro: se a empresa desenvolve o seu próprio software, é fundamental que as equipas sigam práticas de desenvolvimento seguro (como Secure by Design) desde o início para evitar vulnerabilidades comuns no código.

Exemplo prático

Imagine uma empresa de transporte ferroviário de passageiros, considerada Entidade Essencial. Decide instalar novas câmaras de videovigilância ligadas à rede em várias estações.

Antes de as implementar, a equipa de cibersegurança revê os dispositivos e deteta um problema: as câmaras incluem uma palavra-passe de fábrica conhecida e o firmware não permite alterá-la. Perante este risco inaceitável, rejeitam a compra e exigem um modelo que permita gerir credenciais de forma robusta e receba atualizações de segurança do fabricante.

Ao mesmo tempo, a empresa tem configurado um sistema para que os servidores que gerem a venda de bilhetes online se atualizem automaticamente de madrugada assim que surgem patches críticos. Desta forma, reduzem ao mínimo o tempo em que podem estar expostos.

6. Políticas para avaliar a eficácia das medidas de segurança

Instalar uma firewall ou redigir um manual não é suficiente se não verificar de forma regular se tudo funciona como deveria. A NIS2 foca-se na melhoria contínua. Não pode dar a sua segurança por garantida, tem de a pôr à prova e demonstrar com evidências que continua a ser eficaz face a novas ameaças. Para cumprir este requisito, a sua checklist deverá incluir o seguinte:

-

Auditorias de segurança periódicas: revisões internas e externas que permitam validar o cumprimento das políticas e o nível real de proteção da infraestrutura.

-

Testes de intrusão e análise de vulnerabilidades: simular ataques controlados (pentesting) contra os seus próprios sistemas para detetar por onde poderia entrar um atacante real antes que aconteça.

-

Métricas para a direção: relatórios claros e periódicos que mostrem o estado da segurança, os riscos detetados e os tempos de resposta. A administração deve ter visibilidade porque é a responsável final legal perante a regulamentação.

Exemplo prático

Imagine uma entidade bancária ou de crédito que opera a nível nacional. Acaba de lançar uma nova app móvel para os seus clientes.

Para validar a sua segurança, não se limita a confiar nos testes de desenvolvimento interno e contrata uma equipa de hacking ético externa para pôr a aplicação à prova. Durante a simulação, os peritos detetam uma falha lógica que permitiria, sob certas condições, contornar o início de sessão.

O problema é corrigido de imediato antes que a app seja publicada e afete qualquer utilizador. O responsável de segurança apresenta estes resultados à direção, o que não só melhora a proteção real dos clientes, como também serve para justificar o investimento em cibersegurança preventiva com dados concretos.

7. Práticas básicas de higiene cibernética e formação contínua

O ponto fraco de muitas empresas não está na tecnologia, mas sim nas pessoas. A NIS2 foca-se na formação e exige que tanto os funcionários como os diretores saibam identificar ameaças e atuar de forma segura no seu dia a dia. Para cumprir este ponto, a organização deverá assegurar o seguinte:

-

Formação contínua em cibersegurança: programas adaptados a cada perfil para aprender a detetar riscos como o phishing ou a engenharia social.

-

Simulações de phishing: envio de e-mails controlados para medir o comportamento dos funcionários e reforçar a consciencialização de forma prática.

-

Boas práticas diárias: normas claras sobre a utilização de palavras-passe seguras, bloqueio de dispositivos, utilização de redes públicas e manuseamento de informação sensível.

Exemplo prático

Imagine uma grande empresa do setor energético em Portugal. Um funcionário recebe um e-mail urgente que parece vir do diretor-geral, a solicitar uma transferência e o download de um ficheiro em anexo.

Graças à formação recente, deteta uma pequena anomalia no domínio do e-mail. Em vez de interagir com a mensagem, reporta-a imediatamente à equipa de TI.

Esse simples gesto evita a entrada de malware na rede corporativa e bloqueia um possível ataque antes que tenha um impacto real.

8. Procedimentos sobre a utilização de criptografia e encriptação de dados

Se um atacante conseguir aceder à sua informação, a encriptação é o que marca a diferença entre um incidente controlado e um problema grave. A NIS2 exige proteger os dados sensíveis a todo o momento, tanto quando estão armazenados como quando são transmitidos. Para cumprir este ponto, a organização deverá assegurar o seguinte:

-

Encriptação de dados armazenados: portáteis, bases de dados e dispositivos móveis devem estar protegidos através de encriptação (dados em repouso). Assim, se um equipamento se perder ou for roubado, a informação continua a ser inacessível.

-

Encriptação de dados em trânsito: utilização de protocolos seguros nas comunicações e ligações protegidas (como VPNs) para acessos remotos. Isto evita que a informação possa ser intercetada enquanto viaja pela rede.

-

Gestão segura de chaves: definir como são criadas, armazenadas e renovadas as chaves que protegem os dados. Sem uma boa gestão, a encriptação perde grande parte do seu valor.

Exemplo prático

Imagine um laboratório farmacêutico português que precisa de enviar a fórmula de um novo medicamento da sua sede central para uma fábrica de produção.

Para o fazer de forma segura, utilizam um canal encriptado que protege a informação durante a transferência. Além disso, os sistemas onde essa fórmula está armazenada também estão encriptados de forma robusta.

Semanas depois, ocorre o roubo de um disco rígido na fábrica. No entanto, os dados não podem ser lidos porque estão protegidos e as chaves são geridas corretamente. O incidente fica limitado à perda do hardware e evita-se um problema muito maior relacionado com a fuga de informação crítica.

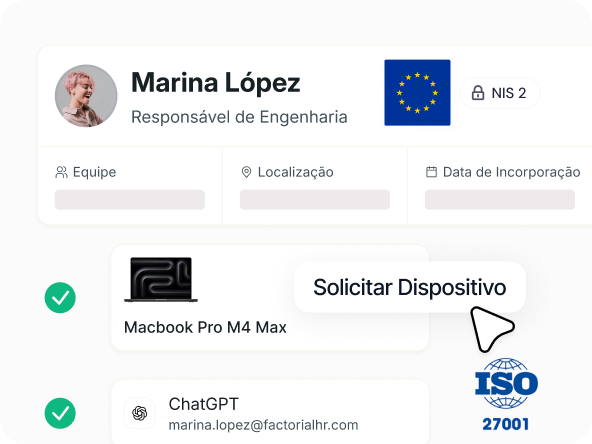

9. Segurança de RH, controlo de acessos e gestão de ativos

Muitas falhas de segurança não vêm de hackers sofisticados, mas de erros internos: um ex-funcionário com acesso ativo ou um trabalhador com permissões desnecessárias pode causar danos enormes. A NIS2 exige controlar quem entra nos seus sistemas, o que pode fazer enquanto lá está dentro e como se revogam os seus acessos quando sai. Para cumprir este ponto, a sua checklist deverá incluir:

-

Políticas rigorosas de admissões e saídas: automatizar os processos de onboarding e offboarding para que, no momento em que um funcionário deixa a empresa, sejam imediatamente revogadas todas as suas credenciais, acessos e contas.

-

Princípio de privilégio mínimo: cada funcionário só deve ter acesso à informação e aos sistemas estritamente necessários para o seu trabalho diário. Isto limita drasticamente o risco de erros ou abusos internos.

-

Gestão de ativos corporativos: utilizar software (como um MDM) que permita controlar, bloquear ou apagar remotamente portáteis e telemóveis corporativos em caso de perda ou roubo.

Exemplo prático

Imagine um dos grandes portos de mercadorias de Portugal (como o de Sines ou Leixões). Um operador de gruas automatizadas é despedido por má conduta.

Graças ao processo de offboarding automático, os Recursos Humanos notificam a TI e as suas credenciais são revogadas de imediato. Além disso, o princípio do privilégio mínimo assegura que, enquanto esteve ativo, o funcionário não tinha acesso aos sistemas de faturação nem às bases de dados das alfândegas.

Se a empresa não tivesse aplicado estas medidas, o trabalhador poderia ter-se ligado a partir de casa num ato de vingança e sabotado os sistemas, paralisando centenas de contentores e sujeitando a empresa a graves sanções por incumprimento da NIS2.

10. Utilização de autenticação multifator (MFA) e comunicações seguras

As palavras-passe por si só já não bastam para proteger sistemas críticos. A NIS2 exige camadas adicionais de segurança para verificar a identidade dos utilizadores e canais de comunicação que não possam ser intercetados, sobretudo durante a gestão de incidentes. Para completar este ponto da checklist, a organização deverá implementar:

-

Autenticação multifator (MFA): verificação em dois passos obrigatória (através de aplicações do tipo Authenticator, tokens físicos ou biometria) em todos os acessos à rede, priorizando ligações VPN, teletrabalho e contas de administrador.

-

Comunicações internas encriptadas: chats, chamadas e videoconferências corporativas protegidos com encriptação de ponta a ponta para manter a confidencialidade da informação.

-

Canais de comunicação alternativos de emergência: dispor de um sistema seguro paralelo para coordenar a resposta a um ciberataque que interrompa os serviços habituais da empresa.

Exemplo prático

Imagine um fornecedor de serviços na cloud que opera no mercado luso. Um atacante consegue roubar a palavra-passe de administrador de um engenheiro através de um ataque direcionado de phishing.

Quando tenta aceder aos servidores a partir de outro país, o sistema exige o código MFA, que apenas o engenheiro pode aprovar a partir do seu telemóvel corporativo, bloqueando o acesso de forma definitiva.

O engenheiro alerta de imediato o comité de crise e a equipa técnica coordena-se através de um canal encriptado alternativo (fora da rede principal), evitando que o atacante (que poderia estar a vigiar os e-mails normais) interfira na estratégia de defesa.