A diretiva NIS2 já chegou, e não é propriamente uma atualização menor. É um salto importante na forma como as empresas europeias deverão gerir a sua cibersegurança, com mais exigências, mais responsabilidade por parte da direção e sanções que podem vir a ser muito elevadas.

Para muitas organizações, o problema não é saber o que a normativa exige, mas sim como aplicá-la no dia a dia sem complicar demasiado os processos ou aumentar os custos de forma excessiva. E é aí que entra em jogo o software adequado.

Escolher as ferramentas adequadas pode tornar o cumprimento da NIS2 muito mais fácil e eficiente. Neste artigo, mostramos-lhe os melhores softwares para o ajudar a cumprir a diretiva NIS 2 sem complicações.

Que funcionalidades deve ter um software para cumprir a NIS2?

Embora a diretiva NIS2 exija uma mudança profunda na cultura organizacional e nos processos humanos, algo que nenhuma ferramenta pode solucionar por si só de forma mágica, o software é o motor indispensável que torna possível executar e demonstrar este cumprimento.

Apesar de não existir um software que possa resolver 100% do cumprimento por si só, a plataforma ou o conjunto de soluções que escolher deve atuar como um ecossistema bem oleado. Para estruturar melhor o que necessita, dividimos as funcionalidades tecnológicas obrigatórias nas seguintes áreas-chave:

- 1. Governo, Risco e Cumprimento (GRC)

- Avaliação e gestão de riscos: ferramentas para identificar, analisar e priorizar riscos cibernéticos, incluindo o risco associado a terceiros e à cadeia de abastecimento.

- Auditoria e cumprimento normativo: geração automatizada de relatórios de estado e painéis de controlo para demonstrar o cumprimento contínuo perante as autoridades. Sensibilização e formação: módulos integrados (ou ligação com plataformas LMS) para gerir e auditar a formação em cibersegurança dos colaboradores e diretores.2. Prevenção e Controlo de Acessos

- Gestão de identidades e acessos (IAM e MFA): sistemas que garantam a autenticação multifator e apliquem políticas de “privilégio mínimo” (Zero Trust).

- Gestão de vulnerabilidades: rastreios (scans) automatizados e contínuos para detetar falhas na infraestrutura e gerir a aplicação de patches (correções).

- Proteção de dados: funcionalidades de encriptação avançada para salvaguardar a informação confidencial tanto em repouso como em trânsito.

- 3. Monitorização e deteção

- Supervisão contínua e rastreabilidade: registo inalterável da atividade (logs) e monitorização 24/7 de redes e sistemas.

- Deteção de ameaças (SIEM): centralização e correlação de eventos de segurança para identificar anomalias ou comportamentos suspeitos em tempo real.

- 4. Resposta e Continuidade de Negócio

- Resposta a incidentes (EDR/XDR): capacidades automatizadas para isolar dispositivos comprometidos, bloquear ataques e conter ameaças rapidamente.

- Gestão e notificação de violações: fluxos de trabalho automatizados para cumprir os rigorosos prazos de comunicação às autoridades (alertas precoces em 24 e 72 horas).

- Recuperação de desastres (BCP/DRP): integração com sistemas de cópias de segurança (backups) imutáveis e planos de contingência para restaurar os serviços essenciais sem impacto crítico.

Quais são os melhores programas para cumprir a diretiva NIS2?

Escolher o software adequado é fundamental para cumprir a diretiva NIS2 sem complicações. Não existe um único software que cubra tudo, mas sim diferentes soluções que, combinadas, permitem-lhe gerir riscos, proteger os seus sistemas e responder a incidentes.

Abaixo, mostramos-lhe alguns dos melhores programas para cumprir a NIS2 e reforçar a cibersegurança da sua empresa.

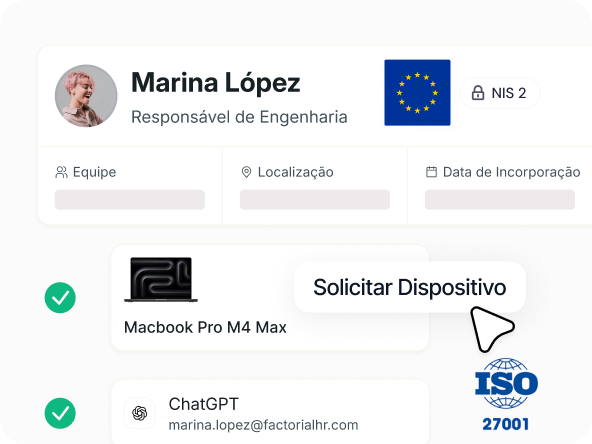

1. Factorial IT

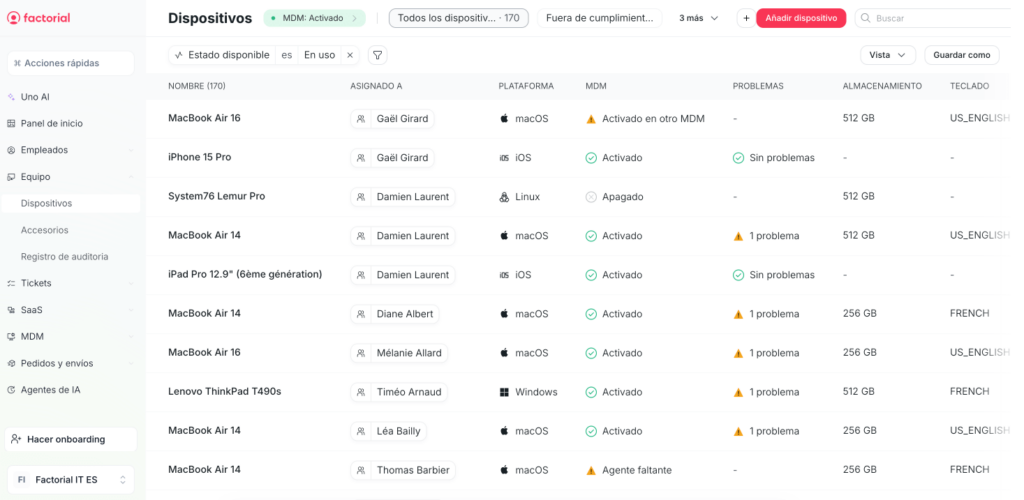

Antes de implementar ferramentas avançadas de cibersegurança, é necessário ter claro que dispositivos existem na empresa e quem tem acesso aos mesmos. Sem esse controlo, cumprir a NIS2 torna-se muito mais complexo.

É aqui que entra a Factorial IT. Trata-se de uma plataforma que permite gerir de forma centralizada a infraestrutura tecnológica e os dispositivos da empresa, simplificando a administração de TI e ajudando as equipas a trabalhar de forma mais segura.

Além disso, a Factorial IT proporciona visibilidade e controlo sobre os sistemas, facilitando o cumprimento dos requisitos de segurança e da regulamentação. Graças a isso, as organizações podem ter uma visão mais clara dos seus ativos tecnológicos e dos processos-chave relacionados com a cibersegurança.

Pontos a destacar

- Inventário dinâmico de ativos (ITAM): mantenha um registo centralizado e em tempo real de todo o hardware e software atribuído a cada colaborador, controlando assim a sua superfície de ataque conforme exigido pela NIS2.

- Revogação imediata de acessos: ao processar a saída de um colaborador, os seus acessos a todas as aplicações corporativas são eliminados automaticamente, reduzindo o risco de falhas internas.

- Aprovisionamento baseado em funções (IAM): durante o onboarding, os colaboradores recebem apenas os acessos necessários de acordo com a sua função e departamento, cumprindo as políticas de controlo de acesso da diretiva.

- Higiene cibernética e gestão de patches (MDM): permite forçar remotamente a instalação de atualizações em todos os dispositivos, mitigando vulnerabilidades conhecidas.

- Proteção de dados no endpoint: aplica políticas obrigatórias como a encriptação de discos rígidos, protegendo a informação em repouso contra roubos ou perdas.

- Contenção básica de incidentes: bloqueia ou apaga remotamente os dispositivos comprometidos, evitando fugas de informação.

- Visibilidade e mitigação da Shadow IT: monitoriza a utilização de aplicações não autorizadas para identificar riscos fora do controlo corporativo.

- Rastreabilidade para auditorias: gera registos auditáveis de atribuição de dispositivos e licenças, acesso de utilizadores e cumprimento de políticas de segurança.

Pontos a melhorar

- Não fornece notificação e reporte legal de incidentes: não inclui fluxos automatizados nem modelos para cumprir os prazos da NIS2 (24 h / 72 h).

- Não abrange a gestão de riscos na cadeia de abastecimento: não oferece ferramentas para avaliar a cibersegurança de fornecedores ou parceiros externos.

- Não inclui deteção proativa nem resposta avançada: não conta com SIEM, XDR ou análise de comportamento, e limita-se a ações básicas sobre os dispositivos.

- Não realiza rastreio contínuo de vulnerabilidades: não deteta CVEs em tempo real em servidores, aplicações ou infraestrutura de rede.

- Não abrange a continuidade de negócio nem a recuperação (BCP/DRP): não gere cópias de segurança nem orquestra a restauração de serviços após incidentes.

- Não permite gerir crises nem simulacros: não dispõe de playbooks nem de ferramentas para planear e executar simulações de ciberataques.

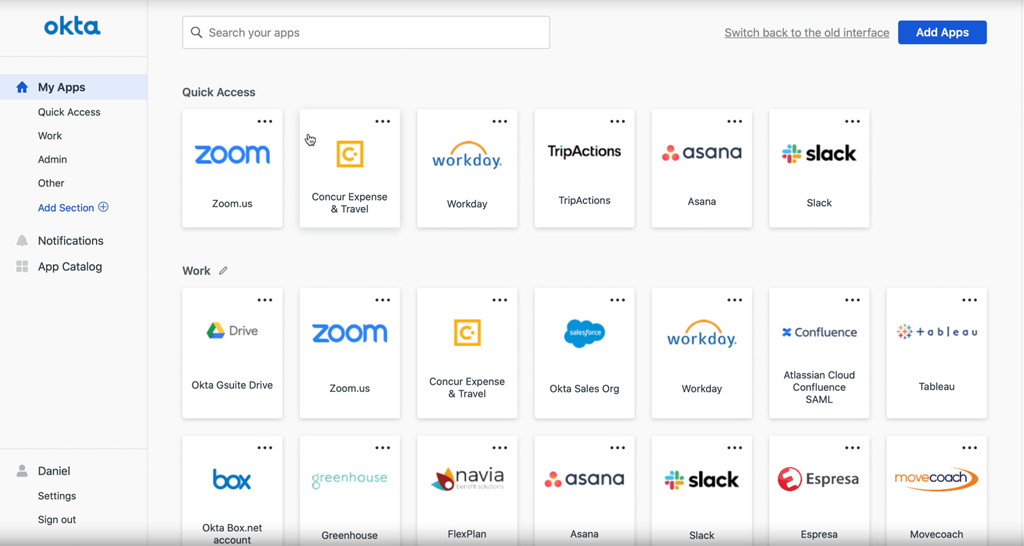

2. Okta

A Okta é uma plataforma de gestão de identidades e acessos (IAM) na cloud, utilizada para garantir que as pessoas certas obtêm os acessos corretos a aplicações e recursos digitais dentro de uma empresa. Foi concebida para centralizar o controlo de identidades, automatizar processos de autenticação e autorização e aplicar políticas de acesso consistentes em ambientes de trabalho modernos e aplicações SaaS.

A sua abordagem permite às equipas de TI e segurança reduzir a complexidade do acesso a sistemas empresariais, melhorar a proteção contra acessos não autorizados e aplicar boas práticas de autenticação (como SSO ou MFA).

Pontos a destacar

- Gestão centralizada de identidades (IAM): controla e administra identidades, autenticação e permissões a partir de uma única plataforma, facilitando o cumprimento das políticas de acesso.

- Single Sign‑On (SSO) e federação: oferece início de sessão único para aceder a múltiplas aplicações com um único conjunto de credenciais.

- Autenticação multifator (MFA) avançada: adiciona camadas extra de segurança para verificar identidades e reduzir o risco de acessos comprometidos.

- Automatização do ciclo de vida dos utilizadores: simplifica o aprovisionamento e desaprovisionamento de contas em função de mudanças de funções e políticas corporativas.

- Diretórios universais e sincronização: integra e sincroniza identidades de múltiplas fontes (AD/LDAP) para manter a consistência do acesso.

Pontos a melhorar

- Não fornece monitorização de ameaças em tempo real: a Okta não atua como um SIEM ou ferramenta de deteção de intrusões por si só.

- Não executa resposta técnica automática a incidentes: a plataforma gere acessos e identidades, mas não isola nem remedeia sistemas comprometidos.

- Não abrange a continuidade de negócio ou recuperação técnica: o seu foco é o controlo de acessos, não os backups nem as restaurações.

- Requer integração com outras ferramentas especializadas: para cumprir todos os aspetos técnicos da NIS2 (deteção, patches, resposta avançada) é necessário combiná-la com soluções dedicadas.

- Não gere vulnerabilidades de infraestrutura: não realiza rastreios nem pontuações de segurança de servidores, redes ou aplicações externas.

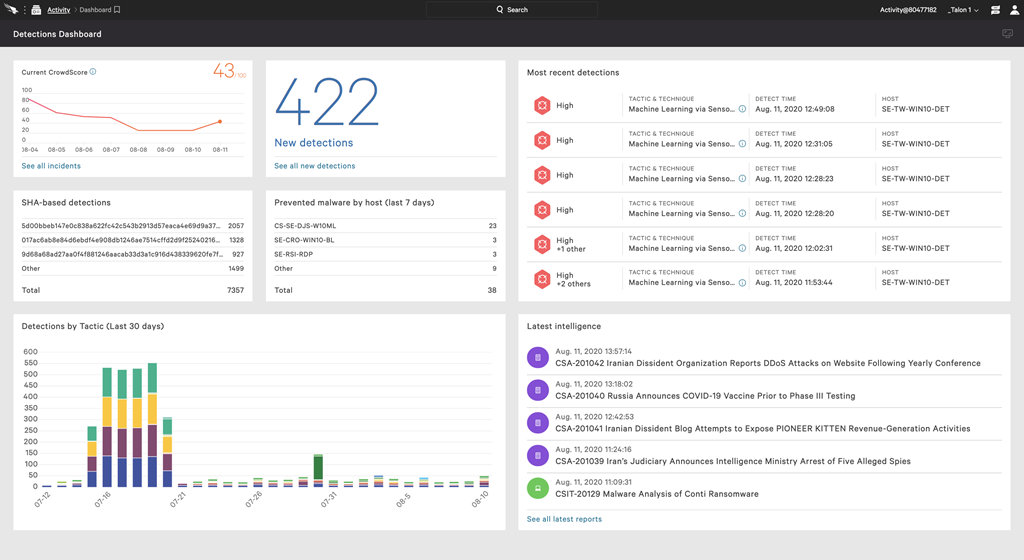

3. CrowdStrike

A CrowdStrike é uma empresa de cibersegurança bastante popular graças à sua plataforma Falcon, uma solução de proteção e resposta face a ameaças que é instalada nos endpoints e recolhe dados de segurança em toda a organização. A sua abordagem combina inteligência artificial e análise avançada para detetar, investigar e responder rapidamente a falhas ou comportamentos suspeitos.

A plataforma Falcon é utilizada para fortalecer a postura de segurança de empresas de todos os tamanhos e setores, ajudando a reduzir os tempos de deteção e resposta a ameaças sofisticadas.

Pontos a destacar

- Deteção e resposta avançada (EDR/XDR): monitoriza continuamente os endpoints e correlaciona sinais para identificar ameaças, anomalias e comportamentos maliciosos em tempo real.

- Threat Hunting e análise de ameaças: incorpora inteligência de ameaças e capacidades de pesquisa proativa para investigar e antecipar ataques.

- Proteção unificada na cloud e nos endpoints: proporciona defesa integral em dispositivos, aplicações e cargas de trabalho na nuvem num único painel.

- Capacidades de SIEM/XDR integradas: alguns módulos oferecem capacidades de correlação de eventos e resposta alargada para além dos endpoints.

- Serviços geridos (MDR/MXDR): opções com gestão contínua por parte de especialistas, expandindo a visibilidade e a capacidade de resposta sem necessidade de operar internamente.

Pontos a melhorar

- Não é uma solução de cumprimento normativo por si só: fortalece a segurança operacional, mas não documenta nem centraliza evidências de compliance legal conforme exigido pela NIS2.

- Não gere políticas de acesso ou identidade (IAM): para a gestão de acessos e controlo de identidades, requer a integração com soluções específicas como a Okta ou outras ferramentas de IAM.

- Não abrange a continuidade de negócio/recuperação automática: o seu foco é a deteção e resposta, e não os backups ou a restauração de serviços críticos.

- Não substitui ferramentas de auditoria documental: não gera relatórios estruturados de compliance nem modelos para notificações regulamentares.

- Requer integração com ferramentas GRC: para demonstrar a conformidade com a NIS2 em auditorias, é necessário combinar o CrowdStrike com plataformas de gestão de riscos e compliance.

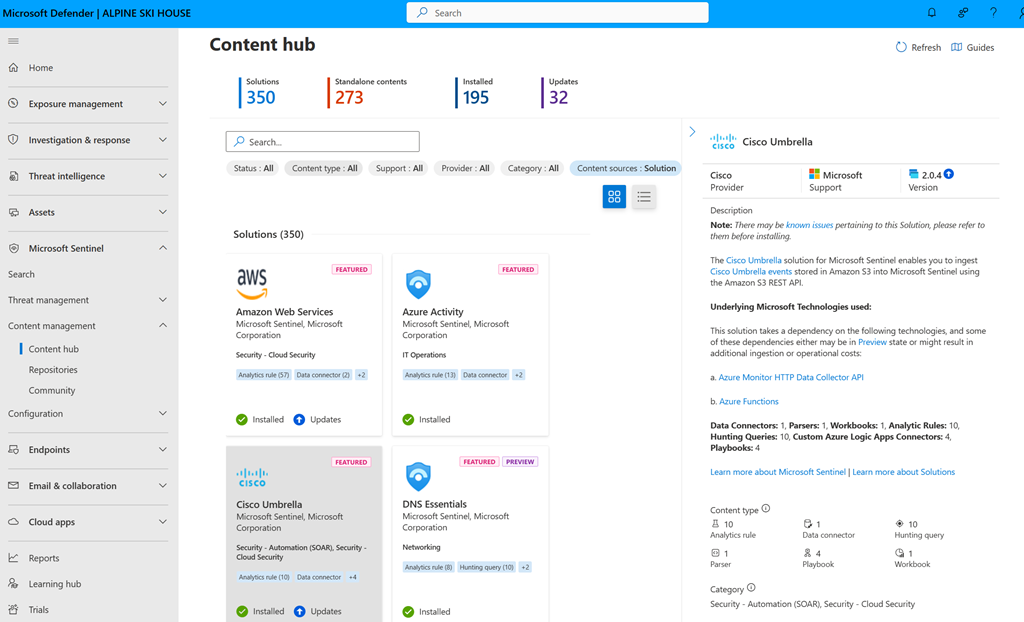

4. Microsoft Sentinel

O Microsoft Sentinel é uma plataforma de segurança na cloud que combina um SIEM (Security Information and Event Management) moderno com capacidades avançadas de orquestração e resposta (SOAR), análise de comportamento (UEBA) e inteligência de ameaças.

Esta plataforma foi concebida para fornecer visibilidade centralizada dos eventos de segurança, correlacionar dados de múltiplas fontes e ajudar as equipas de segurança a detetar, investigar e responder a ameaças em ambientes multicloud e multiplataforma.

Pontos a destacar

- Deteção e correlação de eventos (SIEM): unifica e analisa grandes volumes de dados de segurança para identificar ameaças e anomalias em toda a infraestrutura da empresa.

- Orquestração e automatização (SOAR): automatiza respostas a incidentes e fluxos de trabalho de segurança para reduzir os tempos de reação.

- Visibilidade multicloud e multiplataforma: recolhe dados de aplicações, redes, endpoints e serviços cloud de múltiplas origens.

- Integração com XDR e Microsoft Defender: combina a visibilidade do SIEM com capacidades alargadas de deteção e resposta para uma abordagem de segurança unificada.

- Inteligência de ameaças e análise avançada: incorpora IA e machine learning (aprendizagem automática) para enriquecer a deteção e priorização de alertas.

Pontos a melhorar

- Não abrange a gestão documental do cumprimento normativo: embora permita gerar eventos e alertas, não documenta políticas nem evidências de compliance por si só.

- Não substitui plataformas de GRC: para a gestão, planeamento e reporte de cumprimento da NIS2, é necessário integrá-lo com ferramentas de gestão de riscos e normativas.

- Requer configuração e expertise: a sua implementação e ajuste para obter o valor total pode necessitar de recursos especializados em SIEM/SOAR.

- Não gere a continuidade de negócio (BCP/DRP): o Sentinel não realiza cópias de segurança nem orquestra a recuperação automática de serviços após um incidente.

- Não abrange IAM de forma completa: não gere identidades nem acessos de forma nativa (necessita de integração com soluções de identidade como o Azure AD ou outras ferramentas de IAM).

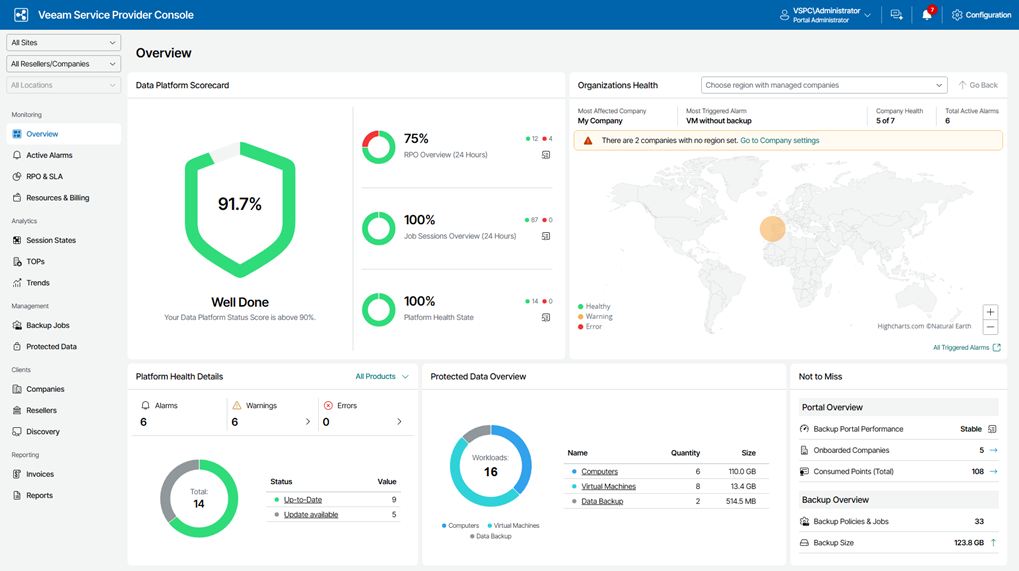

5. Veeam

A Veeam é uma plataforma especializada na proteção de dados, cópias de segurança e recuperação de desastres. É uma solução muito popular entre as empresas que procuram garantir a disponibilidade da sua informação e estar preparadas para falhas ou ciberataques.

O seu software permite criar cópias de segurança de sistemas físicos, virtuais e na cloud, e restaurá-los rapidamente em caso de perda de dados. Graças a isto, as organizações podem assegurar a continuidade do seu negócio e contar com sistemas fiáveis para recuperar de incidentes ou auditorias.

Pontos a destacar

- Cópias de segurança e recuperação fiáveis: protege dados e sistemas críticos com backups robustos capazes de serem restaurados rapidamente após falhas ou ataques.

- Proteção híbrida e na nuvem: abrange cargas de trabalho locais e em múltiplas clouds, mantendo a resiliência dos dados em qualquer ambiente.

- Armazenamento imutável contra manipulação: permite utilizar repositórios imutáveis que dificultam a modificação ou eliminação de backups face a ataques de ransomware.

- Automatização de operações de backup: programar e gerir cópias de segurança a partir de uma consola central facilita a manutenção contínua de cópias válidas.

- Relatórios prontos para auditoria: gera relatórios que ajudam a demonstrar que os dados guardados estão protegidos e preparados para a recuperação e cumprimento.

Pontos a melhorar

- Não é uma plataforma de monitorização de segurança: a Veeam não deteta ameaças ou anomalias em tempo real como faria um SIEM ou soluções de deteção avançadas.

- Não gere identidades ou controlos de acesso (IAM): o seu foco são os backups e a recuperação, e não a autenticação ou políticas de acesso de utilizadores.

- Não oferece orquestração técnica de resposta a incidentes: a recuperação dos sistemas deve ser iniciada manualmente pelas equipas ou integrada com ferramentas externas.

- Não substitui plataformas GRC para compliance total: a Veeam fornece evidências de backups, mas é necessário software de cumprimento para organizar controlos, riscos e relatórios regulamentares.

- Não fornece rastreio ou gestão de vulnerabilidades do ambiente: não analisa nem prioriza falhas de segurança em sistemas ou aplicações.

Que softwares escolher de acordo com as necessidades?

Cumprir a diretiva NIS2 não significa que deva adquirir e implementar estes cinco softwares de uma só vez. A normativa estabelece que as medidas de segurança devem ser proporcionais ao tamanho da sua empresa e ao nível de risco do seu setor.

Em vez de tentar abranger tudo desde o primeiro dia, a melhor estratégia é construir um ecossistema combinando 2 ou 3 soluções que cubram as suas lacunas mais urgentes. Aqui tem três combinações estratégicas:

| Enfoque principal | Software | Perfil de empresa | Áreas NIS2 |

| Prevenção e proteção | Factorial IT + Okta + CrowdStrike | Empresas com muito trabalho remoto que necessitam de assegurar o acesso à cloud. | Identidade, controlo de dispositivos e acessos seguros ( Zero Trust ). |

| Proteção e recuperação | Factorial IT + CrowdStrike + Veeam | Organizações que lidam com dados sensíveis e não se podem permitir parar as operações. | Controlo organizativo, bloqueio de ameaças em endpoints e cópias de segurança imutáveis. |

| Controlo e monitorização | Factorial IT + Okta + Microsoft Sentinel | Empresas médias/grandes que necessitam de cumprir com exigências rigorosas de auditoria. | Ciclo de vida do colaborador, acessos centralizados e registo de atividade 24/7 (SIEM). |